La chiave per aprire il mondo… - ppt scaricare

Cos’è la Crittografia Deriva dall’unione di due parole greche nascosto e scrittura È l’arte di scrivere messaggi apparentemente senza senso ma comprensibili dal destinatario Viene spesso usata dall’esercito e dai diplomatici, ma anche da noi senza rendercene conto usando dispositivi elettronici

CRITTOGRAFIA. La chiave per aprire il mondo… Barella Andrès. Riffero Andrea.

È l’arte di scrivere messaggi apparentemente senza senso ma comprensibili dal destinatario. Viene spesso usata dall’esercito e dai diplomatici, ma anche da noi senza rendercene conto usando dispositivi elettronici.

Trasposizione. Composti. Macchine cifranti. Sostituzione. Monografici. Monoalfabetici. Polialfabetici. Poligrafici. Dizionario. Crittografia contemporanea. A chiave segreta. A chiave pubblica. Critt. simmetrica. Critt. asimmetrica. Critt. quantistica.

Si divide principalmente in: Analisi delle frequenze. Crittanalisi Automatica. Metodo Esaustivo.

Il messaggio veniva scritto in verticale e una volta srotolato il cuoio il messaggio era trasposto. I destinatario doveva avere un bastone delle stesse dimensioni del primo.

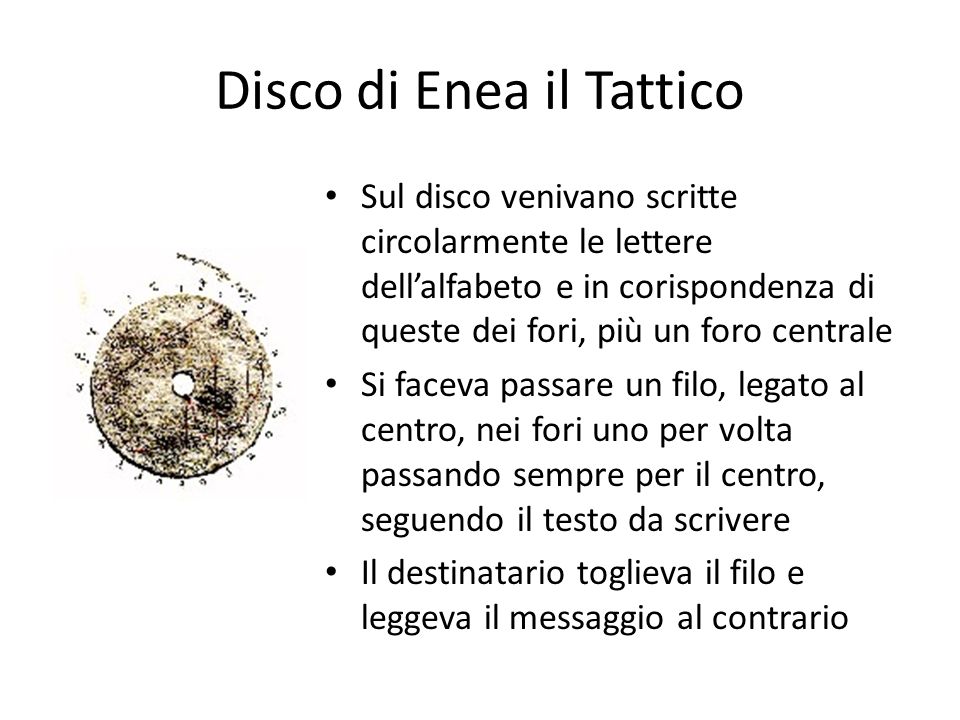

Sul disco venivano scritte circolarmente le lettere dell’alfabeto e in corispondenza di queste dei fori, più un foro centrale. Si faceva passare un filo, legato al centro, nei fori uno per volta passando sempre per il centro, seguendo il testo da scrivere. Il destinatario toglieva il filo e leggeva il messaggio al contrario.

I. N. V. A. R. E. F. O. Z. S. T. Il messaggio da inviare sarà: IRIA NISO VNTR IFAE AOS2 RRE2 EZR.

Si concorda una chiave con il destinatario in questo caso: CHIAVE. C. H. I. A. V. E. O. R. N. S. L. D. T. B. M. A. C. E. H. I. V. O. R. S. L. N. D. T. B. M. Il messaggio da inviare sarà: OSIA OODBI RLIM CNAO COTE ROCR.

V. I. A. N. O. R. B. E. R. T. O. R. O. S. A. PASSO 1 PASSO 2 PASSO 3 PASSO 4. E. V. R. N. O. I. S. T. A. B. Il messaggio da inviare sarà: LA TABELLA FINALE. FINALE.

Griglie Indefinite. I. S. A. R. E. T. P. V. O. 6. I messaggio da inviare sarà: ISA SRA AET PVT AVI AO6.

ABCDEFGHIJKLMNOPQRSTUVWXYZ DXUTNAVWKZFQGSIOYJBPLHCERM Messaggio chiaro: ARRIVANO RINFORZI Messaggio cifrato: DJJKHDSIJKSAIJMK Nel cifrario di cesare ogni lettera corrisponde a quella posta tre posti dopo Es. A=D , Y=B

Cifrario Atbash ABCDEFGHIJKLMNOPQRSTUVWXYZ ZYXWVUTSRQPONMLKJIHGFEDCBA Messaggio chiaro: SERVONO RIFORNIMENTI Messaggio cifrato: HVIELMLIRULIMRNVMGR

Messaggio con nulle: AV2ANZ4AREAN1OR3D. Lettera concordata: k. Messaggio cifrato: Bohqogxjoifogyvicp.

Messaggio chiaro: MINARE TUTTI I PONTI. Messaggio criptato: ZTBEGA MPMMR. S THGPQ. PGCR. P. A. B. D. F. G. H. I. L. M. C. E. N. O. Q. R. S. T. U. Z. AHES. P. A. B. D. F. G. H. I. L. M. Z. C. E. N. O. Q. R. S. T. U. BINT. P. A. B. D. F. G. H. I. L. M. U. Z. C. E. N. O. Q. R. S. T. DLOU. P. A. B. D. F. G. H. I. L. M. T. U. Z. C. E. N. O. Q. R. S. FMQZ. P. A. B. D. F. G. H. I. L. M. S. T. U. Z. C. E. N. O. Q. R.

Messaggio da inviare: VXKQRUMFZI.

Verme. S G S I F H S L A N. v c XOR v Messaggio cifrato. I R Y U E S A R K F.

Digrammi di Porta Messaggio chiaro: BIBLIOTECA Messaggio cifrato:

D. F. G. H. I. J. K. M. N. P. Q. S. T. U. V. W. X. Z. Messaggio criptato: LJ BE CH RS LO.

A. B. C. D. E. F. G. H. I. J. KQ. L. M. N. O. P. R. S. T. U. V. W. X. Y. Z. Messaggio chiaro: Serve aiuto. Messaggio cifrato:

Messaggio chiaro: FLOTTA A NORD Parola per l’alfabeto: GIOVANNI Chiave: LOCK. L. O. C. K F. A. X. D. M. A. D. F. M. X. G. I. O. V. N. B. C. E. H. J. K. L. P. Q. R. S. T. U. W. Z. Messaggio da inviare: XAFAAXAXAFADDMMM. Si ottiene: FAFX AFXA XAAX DAAF MMDM.

X. C. O M. K. 3. Z. 9. N. W. L. J. 5. S. I. Y. H. U. P. 1. B. 6. R. E. Q. 7. T. 2. Messaggio chiaro: SERVONO ARMI E PROVVISTE. Il messaggio da inviare sarà: AVXVX XDFAV GFXAG GDVFA DGDGF FVXAD DXVAG AVDAX AF.

Messaggio chiaro: COOLJEFFERSONWHEELCIPHER. Spostamento: 2 righe. Messaggio criptato: MNAJZTOOYPVQXDUVYXABSTBF.

Round di Feistel (Parte destra)

DES (2) S-Box. Scheduling delle chiavi.

Si sceglie un numero primo N e un generatore g. C genera un numero a<N e calcola A=ga mod N e invia A a D. D genera un numero b<N e calcola B=gbmod N e invia B a C. C calcola k = Ba mod N. D calcola k = Ab mod N. Ora hanno una chiave comune (k=gab mod N) che possono usare in un cifrario simmetrico.

B usa il numero per cifrare il messaggio. A sceglie p e q, calcola il prodotto N e la funzione di Eulero (Φ(N)) di questo numeri, sceglie poi e<Φ(N) e coprimo con questo. Invia a B N ed e. B cripta il messaggio con questa formula c = me mod N.

A decifra il messaggio con questa formula m = cd mod N. dove è l’inverso di e nell’aritmetica finita di modulo Φ(N) ovvero è tale che valga questa equazione e*d mod Φ(N) = 1.

⊖ sottrazione. È reversibile. La somma è uguale alla differenza ⊕ ⊖

Questi numeri sono tali che elevati a potenza generano tutti i numeri primi con N. Se N è primo allora esiste almeno un generatore. Es: se N=17 i generatori sono 3 e 5.

Si indica con Φ(n) Si trova con questa formula Φ(n)=(p-1)(q-1) dove p e q sono due numeri primi il cui prodotto da n. Se n è primo Φ(n)=n-1.

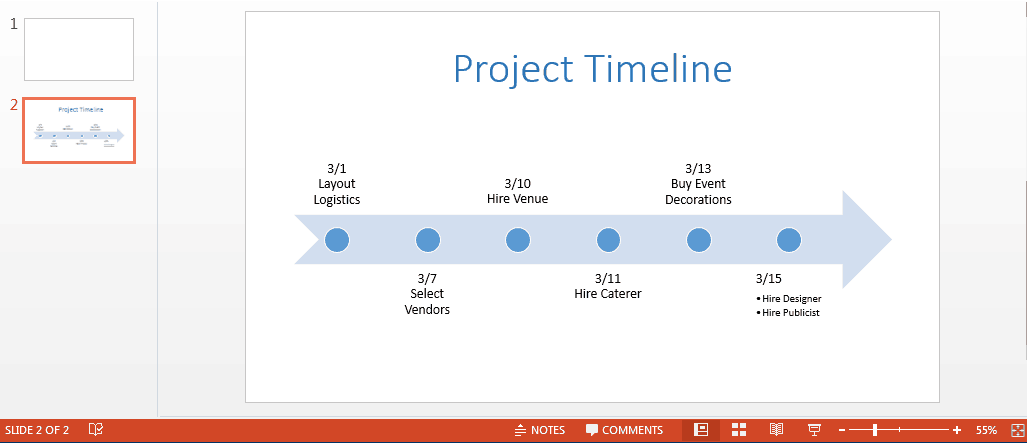

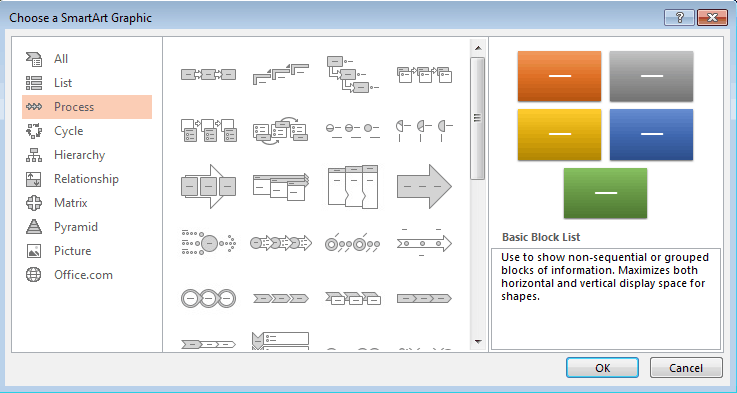

Come creare una sequenza temporale in PowerPoint

Blockchain spiegata in maniera semplice: cos'è e applicazioni

Come terminare la presentazione di PowerPoint con una forte nelle vicinanze

Come creare una sequenza temporale in PowerPoint

La chiave del successo per Presentzioni PowerPoint, Scarica Ora, 02557

La chiave del successo per Presentzioni PowerPoint, Scarica Ora, 02557

Chiave Modelli PowerPoint e Sfondi per le Tue Presentazioni- Scarica ora

PPT - Marco Polo e la Via della Seta PowerPoint Presentation, free download - ID:2955590

Modelli PowerPoint per l'agricoltura - Temi PPT e PPTX per presentazioni di prodotti agricoli e agricoli

Mano concettuale che mostra la scrittura in lingua inglese. Concetto significato terzo nativo parlate lang nel mondo dopo il cinese e spagnolo Uomo con pantaloni viola Foto stock - Alamy

MODULO 7 : RISPOSTE ESATTE EIPASS 7 MODULI USER (MODULO SETTE) MARZO 2021, Prove d'esame di Informatica

Chiave Modelli PowerPoint e Sfondi per le Tue Presentazioni- Scarica ora

100+ Idee creative per una presentazione perfetta